Die Kosten für Insider-Bedrohungen explodieren: Hier erfahren Sie, wie Sie damit umgehen

Inhaltsverzeichnis:

Es gibt ein wachsendes Problem im Zentrum der Cybersicherheitslage von Unternehmen. Es handelt sich nicht um zwielichtige Cyberkriminelle oder staatlich unterstützte Hacktivisten. Es ist nicht die unfassbare Komplexität der modernen IT-Umgebung. Es ist die Ressource, auf die kein Unternehmen verzichten kann: seine Mitarbeiter.

Laut einer Studie, durch Insider verursachte Verstöße kosten heute durchschnittlich 16.2 Millionen US-Dollar – 40 % mehr als vor vier Jahren. Dennoch geben dieselben Organisationen jährlich nur 3.2 Millionen US-Dollar aus, um das Problem zu beheben. Es muss sich etwas ändern.

Wie ernst ist die Insider-Bedrohung?

Insiderrisiken können viele Formen annehmen. Diese DTEX-Studie teilt sie in drei Kategorien ein:

- Böswillige Insider wie verärgerte Mitarbeiter, die dem Unternehmen, für das sie arbeiten, Schaden zufügen wollen. Bei größeren oder strategisch wichtigen Unternehmen können dazu sogar Unternehmensspione oder staatliche Akteure gehören

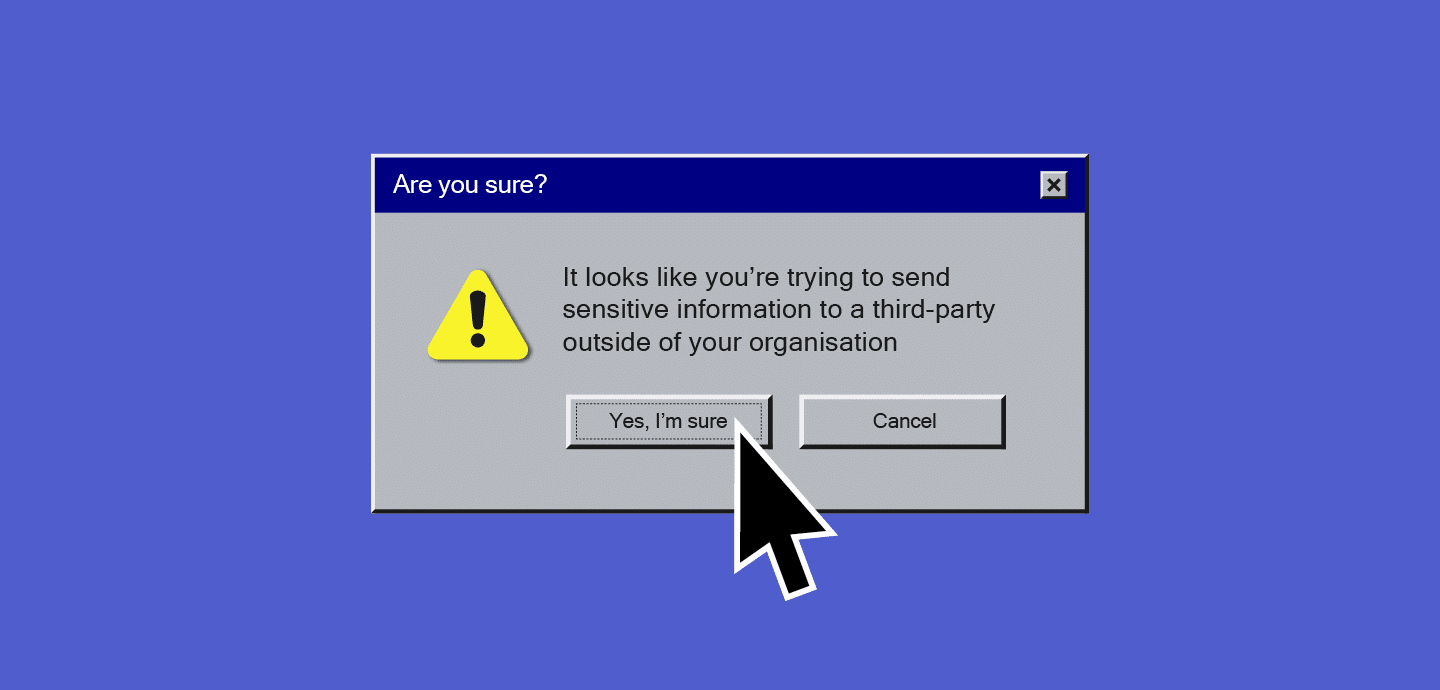

- Personen, die durch Phishing-Betrügereien oder andere Taktiken ausgetrickst werden, sodass Hacker unter anderem ihre Konten kapern können

- Nachlässige Insider, die Sicherheitswarnungen ignorieren und möglicherweise Systeme falsch konfigurieren

Dem Bericht zufolge ist es die dritte Risikoart, die Unternehmen wahrscheinlich die meisten Kosten verursacht. Aber im Allgemeinen sind Insider-Bedrohungen oft schwerer zu erkennen als solche, die von außerhalb des Unternehmens ausgehen – insbesondere, wenn böswillige Absichten im Spiel sind. Und das kann zusätzlichen Zeit-, Arbeits- und Kostenaufwand für die Behebung bedeuten. Entsprechend IBMIm vergangenen Jahr dauerte es durchschnittlich 308 Tage, bis böswillige Insider-Verstöße erkannt und eingedämmt wurden. Und sie kosten durchschnittlich 4.9 Millionen US-Dollar – 9.6 % mehr als die weltweiten Kosten aller Verstöße.

Fälle scheinen immer häufiger in den Nachrichten aufzutauchen. Im Februar ist es entstanden dass ein ehemaliger Gemeindemitarbeiter im Vereinigten Königreich die E-Mail-Adressen von 79,000 Einwohnern gestohlen hat, um ein neues Unternehmen zu fördern. Auf der anderen Seite des Atlantiks Verizon war gezwungen, betroffene Personen zu benachrichtigen, nachdem ein Insider eine Akte mit Informationen über über 63,000 Mitarbeiter „unangemessen behandelt“ hatte. Und die Regierung hat es getan Anklage gegen einen ehemaligen Google-Mitarbeiter erhoben mit Diebstahl von Geschäftsgeheimnissen.

Sind Insider-Bedrohungen wahrscheinlicher?

Es gibt mehrere Gründe, warum CISOs besorgt sein sollten. Das erste ist Heimarbeit. Seit der Pandemie ist es in vielen Organisationen zum festen Bestandteil geworden. Manche sagen Großbritannien ist heute die Work-from-Home-Hauptstadt Europas. Doch auch die Abwesenheit vom Büro kann das Risiko von Vorsatz oder Fahrlässigkeit erhöhen. Einerseits kann es Möglichkeiten bieten, an sensible Daten zu gelangen. Andererseits sagen Heimarbeiter manchmal, dass sie mehr sind wahrscheinlich Risiken eingehen oder im Widerspruch zur Sicherheitspolitik stehen, als wenn sie im Büro wären.

Der zweite Risikofaktor ist die Krise der Lebenshaltungskosten. Wenn der finanzielle Druck auf die Mitarbeiter zunimmt, sind sie möglicherweise eher bereit, Risiken für den persönlichen Profit einzugehen. Eine Umfrage einer gemeinnützigen Organisation zur Betrugsprävention im Februar Cifas verrät dass 54 % der britischen Unternehmen besorgt sind, dass ihre Mitarbeiter von Cyberkriminellen angegriffen werden könnten, beispielsweise um vertrauliche Informationen gegen Bargeld preiszugeben. Über zwei Fünftel (42 %) weisen ausdrücklich auf die Insider-Bedrohung hin.

Ähnliche Studie von Bridewell Consulting letztes Jahr verrät dass über ein Drittel (35 %) der Sicherheitsverantwortlichen für kritische nationale Infrastrukturen (CNI) glauben, dass der Wirtschaftsabschwung Mitarbeiter zu Datendiebstahl und Sabotage zwingt. Es wird behauptet, dass die Zahl der Mitarbeitersabotagevorfälle in CNI-Firmen im Vergleich zum Vorjahr um 62 % gestiegen sei.

Bedrohungsgruppen wie Lapsus$ haben offen zugegeben Sie versuchen, mithilfe von Insidern bei Zielorganisationen Sicherheitsvorkehrungen zu umgehen.

Umgang mit der Insider-Bedrohung

Jamie Akhtar, CEO von CyberSmart, sagt gegenüber ISMS.online, dass Unternehmen einen ähnlichen Ansatz verfolgen sollten, unabhängig davon, ob es sich um die Minderung böswilliger oder fahrlässiger Insiderrisiken handelt – indem sie praktische Schritte und HR-orientierte Strategien kombinieren.

„Sie müssen den Zugriff innerhalb Ihrer Organisation kontrollieren. Damit meinen wir, dass Sie streng darauf achten müssen, welche Benutzerkonten über Administratorrechte und Zugriff auf sensible Daten verfügen“, erklärt er.

„Wenden Sie die Faustregel an, dass niemand Zugang zu Dingen haben sollte, die er nicht für seine Arbeit benötigt. Dies bedeutet auch, dass es einen klaren Prozess für das Offboarding und die Sperrung des Zugriffs ausscheidender Mitarbeiter gibt. Allzu oft werden Verstöße dadurch verursacht, dass Mitarbeiter, die keinen Zugriff auf vertrauliche Informationen haben sollten, diese haben.“

Dies sollte mit einer verbesserten Cybersicherheitsschulung einhergehen, um den Mitarbeitern zu helfen, häufige Bedrohungen zu erkennen und zu vermeiden, fügt er hinzu.

„All das nützt jedoch nichts, wenn Mitarbeiter das Gefühl haben, nicht genug wertgeschätzt zu werden, um aktiv werden zu wollen, oder einfach unterdrückt werden.“ Schließlich genügt ein verärgerter oder überarbeiteter Mitarbeiter, um eine Entscheidung zu treffen, die das gesamte Unternehmen gefährden könnte“, argumentiert Akhtar.

„Unternehmen müssen praktische Sicherheitsvorkehrungen treffen, aber sie müssen auch Empathie und Unterstützung für die Mitarbeiter zeigen.“

Tracey Carpenter, Insider Threat Manager bei Cifas, beschreibt fünf Schritte zur Verhinderung von Insider-Risiken, anwendbar auf Cybersicherheits- und Betrugsszenarien. Erstens: Führen Sie eine solide Richtlinie für die Überprüfung vor der Einstellung ein. Überprüfen und schließen Sie dann etwaige Lücken in den Kontrollen.

„Wenn ein Mitarbeiter die Motivation hat, betrügerisches Verhalten zu begehen oder sein unehrliches Verhalten rationalisieren kann, könnte er diese Kontrolllücken ins Visier nehmen und ausnutzen“, sagt sie gegenüber ISMS.online

Organisationen sollten auch daran denken, proaktiv und nicht reaktiv zu sein, sagt sie. Das bedeutet, dass Sie sich nicht darauf verlassen dürfen, dass Mitarbeiter oder Kunden Fälle potenziell unehrlichen Verhaltens von Mitarbeitern melden. Denken Sie auch daran, während des gesamten Mitarbeiterlebenszyklus Kontrollen durchzuführen, da sich das Risikoprofil eines Mitarbeiters in dieser Zeit ändern kann. Und schließlich sollten Sie zusammenarbeiten, indem Sie nach Möglichkeit Bedrohungsinformationen austauschen, sagt sie.

Wie ISO 27001 helfen kann

Auch Best-Practice-Standards wie ISO 27001 können hilfreich sein. ISO 27001 schreibt Cybersicherheitsschulungsprogramme für Mitarbeiter vor, die dazu beitragen würden, das Bewusstsein für die Notwendigkeit einer Kultur zu schärfen, bei der Sicherheit an erster Stelle steht. Außerdem sind regelmäßige Überprüfungen der Richtlinien und Verfahren erforderlich.

„ISO27001 beinhaltet die Anforderung einer kontinuierlichen Bewertung, um sicherzustellen, dass die Risiken (einschließlich Insider-Bedrohungen) für eine Organisation kontinuierlich überwacht werden und dass entschärfende Kontrollen implementiert und schrittweise verbessert werden“, erklärt Akhtar von CyberSmart.

„Dies hilft bei der Bewältigung von Insider-Bedrohungen, da es Unternehmen dabei hilft, die Prozesse und praktischen Schritte zur Abwehr dieser Bedrohungen einzurichten. Darüber hinaus ermutigt es Unternehmen, über die Bedrohungen durch Insider nachzudenken und ihre Sicherheitsmaßnahmen kontinuierlich zu verbessern.“

Allerdings gibt es Cybersicherheitsstandards und -systeme wie Cyber-Grundlagen kann bisher nur Organisationen erreichen. Sie müssen auch die zugrunde liegenden Ursachen des Insiderrisikos berücksichtigen. Dies erfordert möglicherweise eine grundlegende Neubewertung der Unternehmensarbeitskultur.

„Betrug geht jeden etwas an“, schließt Carpenter von Cifas. Eine Organisation, die Schulungen zur Betrugsprävention anbietet und sich für den Aufbau und die Entwicklung einer Betrugsbekämpfungskultur einsetzt, ist nicht nur besser gerüstet, um der wachsenden Insider-Bedrohung zu begegnen, sondern auch ihre Mitarbeiter, Kunden und breiteren Interessengruppen zu schützen.“