Und beweisen Sie, dass Ihre Organisation dazu in der Lage ist Alle personenbezogenen Daten und Informationsbestände werden vertraulich behandelt

Das Toolkit für Datensicherheit und -schutz (DSP). ersetzte im April 2018 das Information Governance (IG) Toolkit. Es wurde von NHS Digital entwickelt und ist ein Online-Selbstbewertungstool, mit dem Organisationen ihre Leistung anhand der 10 Datensicherheitsstandards des National Data Guardian (NDG) messen können. Die durch das DSP Toolkit hervorgerufenen Änderungen wurden nämlich durch sich ändernde Vorschriften vorangetrieben EU-DSGVO, der sich verändernden Bedrohungslandschaft, und auf ein Modell der kontinuierlichen Verbesserung umzustellen. Die NDG machte in ihrer Bewertung deutlich, dass es nur um Vertrauen geht!

Alle Organisationen, die Zugriff auf NHS-Patientendaten und -Systeme haben, müssen das DSP Toolkit verwenden, um sicherzustellen, dass sie eine gute Datensicherheit praktizieren und dass personenbezogene Daten korrekt gehandhabt werden. Das DSP Toolkit verweist kontinuierlich auf die Erwartungen des Information Commissioner's Office (ICO) zur Erfüllung der Anforderungen der DSGVO, und daher sollten Organisationen ihre 7 Selbstbewertungs-Checklisten befolgen, die kostenlos auf der ICO-Website verfügbar sind.

Die DSP Toolkit Leadership Obligations umfassen die Überprüfung der Zertifizierung jedes Anbieters von IT-Systemen. Abhängig von der Art und Kritikalität des bereitgestellten Dienstes könnten akzeptable Rahmenbedingungen mindestens die Grundzertifizierungen, aber auch andere sein ISO 27001:2013 Zertifizierung.

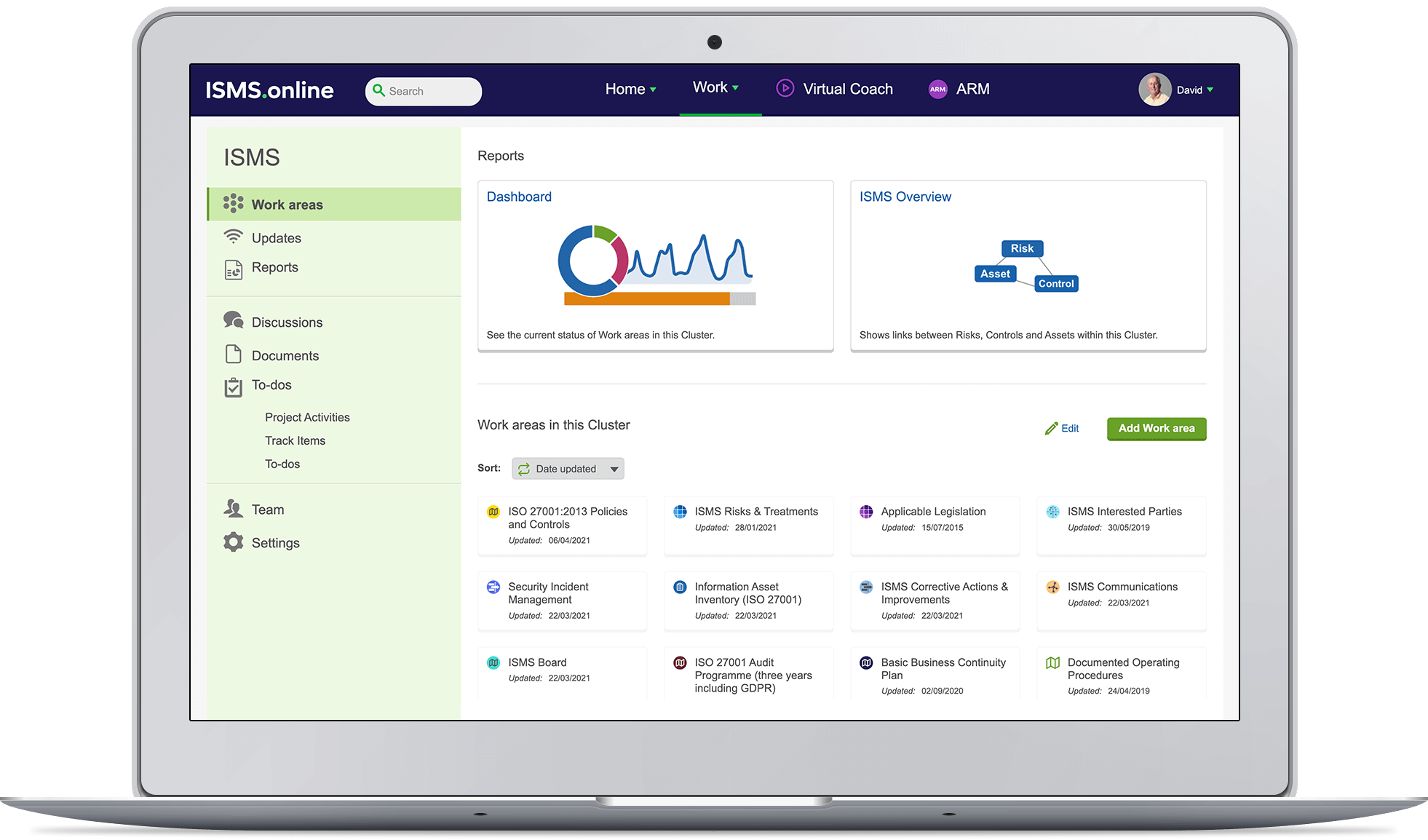

ISMS.online macht die Einrichtung und Verwaltung Ihres ISMS so einfach wie möglich.

Der Nachweis der Compliance über mehrere Frameworks hinweg kann komplex, zeitaufwändig und kostspielig sein. Die Optimierung Ihres Ansatzes macht absolut Sinn, vermeidet Doppelarbeit und Wiederholungen und hilft Ihnen, Ihre Ziele schneller zu erreichen.

Befolgen Sie die 7 Checklisten des ICO für DSGVO, um sicherzustellen, dass Sie die Einhaltung beschreiben und nachweisen können.

Maximieren Sie Ihre DSP-Toolkit-Ausnahmen und schützen Sie alle Ihre wertvolle Informationsressourcen.

Erfüllen Sie Ihre Verpflichtungen aus dem Neuen

NIS-Vorschriften 2018

Antworten auf das DSP Toolkit werden in ein Online-Portal hochgeladen. Die in dieser Antwort angebotenen Zusicherungen sind im Grunde ein Versprechen … eine Garantie dafür, dass die Anforderungen erfüllt wurden. Es könnte sich wohl um eine „Klick-und-Vergessen“-Übung handeln.

Aus diesem Grund fordern Stakeholder zusätzliche Garantien dafür, dass Organisationen gute Leistungen erbringen können Informationssicherheit Praktiken Methoden Ausübungen. Sie müssen sich darauf verlassen können, dass sie der Information Governance Ihrer Organisation vertrauen können, und werden in vielen Fällen nach Zertifizierungen suchen, um zu zeigen, dass Sie das Informationssicherheitsmanagement in der Praxis leben und praktizieren.

Cyber-GrundlagenObwohl eine grundlegende Sicherheitszertifizierung auf Einstiegsniveau nicht ausreicht, um die obligatorischen Anforderungen abzudecken, handelt es sich auch nicht um eine extern geprüfte Zertifizierung, sodass sie nicht das höchste Maß an Vertrauen bietet.

Eine von UKAS akkreditierte ISO 27001:2013-Zertifizierung, die den relevanten Umfang abdeckt und mit einer aussagekräftigen Möglichkeit zum Nachweis verbunden ist (DSGVO) Datenschutzgrundverordnung konformwird einen großen Beitrag zur Erfüllung der Anforderungen des DSP Toolkits leisten.

Festhalten ISO Zertifizierung 27001 bietet viele Ausnahmen vom DSP Toolkit, weist aber auch eine gute Sicherheitshygiene auf, die alle wertvollen Informationsressourcen der Organisation schützt, nicht nur Patientendaten.

Es bietet allen Ihren wertvollen Stakeholdern das größtmögliche Maß an Vertrauen.

Wie NHS Digital jedoch festgestellt hat, deckt kein einziges Framework alle Ihre Verantwortlichkeiten im Bereich Datensicherheit und -schutz ab. Mittlerweile gibt es auch die EU-DSGVO und die Verordnung zur Sicherheit von Netzwerk- und Informationssystemen (NIS), die die gesetzlichen Anforderungen an die Datensicherheit und den Schutz von Gesundheits- und Pflegeorganisationen erhöht haben.

Mit ISMS.online sparen Sie Zeit und Geld bei der ISO 27001-Zertifizierung und vereinfachen die Wartung.

Informationssicherheitsmanager, Honeysuckle Health

Verknüpfen Sie die Anforderungen des DSP Toolkit, der EU-DSGVO (der ICO 7-Checklisten-Ansatz), der NIS-Vorschriften und der ISO 27001, um Doppelarbeit zu vermeiden. ISMS.online bietet einen Ort, an dem Sie die Compliance einfach nachweisen können ins Einkaufszentrum. Für die DSGVO haben wir das tatsächlich bereits getan relevante Anforderungen auf ISO 27001 abgebildet für dich. Wir haben Ihnen sogar einen Vorsprung mit Materialien verschafft, die Sie übernehmen, anpassen oder hinzufügen können, um Ihre Vorbereitung auf beides zu beschleunigen.

Und durch den Einsatz unserer leistungsstarken Tools zur Risikoverwaltung und anderen allgemeinen Arbeitsabläufen reduzieren Sie die Verwaltungszeit und stellen sicher, dass alles in einer sicheren, UKAS ISO 27001-zertifizierten, „always-on“-Umgebung erfasst wird. Wir fügen einfach Ihr DSP-Toolkit und Ihre NIS-Frameworks nach Bedarf hinzu, und Sie sind bereit, Ihre gesamte Informationssicherheits- und Datenschutzarbeit an einem Ort zu optimieren! Mit ISMS.online können Sie sogar ISO 9001 und Cyber Essentials abdecken.

Wir sind so froh, dass wir diese Lösung gefunden haben, sie hat alles einfacher zusammenpassen lassen.

Arbeiten Sie ganz einfach zusammen, erstellen Sie Dokumente und zeigen Sie, dass Sie jederzeit den Überblick über Ihre Dokumentation haben

Mehr erfahren

Bewältigen Sie Bedrohungen und Chancen mühelos und erstellen Sie dynamische Leistungsberichte

Mehr erfahren

Treffen Sie bessere Entscheidungen und zeigen Sie mit Dashboards, KPIs und zugehörigen Berichten, dass Sie die Kontrolle haben

Mehr erfahren

Machen Sie Korrekturmaßnahmen, Verbesserungen, Audits und Managementbewertungen zu einem Kinderspiel

Mehr erfahren

Beleuchten Sie kritische Beziehungen und verknüpfen Sie Bereiche wie Vermögenswerte, Risiken, Kontrollen und Lieferanten elegant

Mehr erfahrenWählen Sie Vermögenswerte aus der Asset Bank aus und erstellen Sie ganz einfach Ihr Asset-Inventar

Mehr erfahren

Sofort einsatzbereite Integrationen mit Ihren anderen wichtigen Geschäftssystemen, um Ihre Compliance zu vereinfachen

Mehr erfahren

Fügen Sie sorgfältig weitere Compliance-Bereiche hinzu, die sich auf Ihr Unternehmen auswirken, um noch mehr zu erreichen

Mehr erfahren

Binden Sie Mitarbeiter, Lieferanten und andere jederzeit mit dynamischer End-to-End-Compliance ein

Mehr erfahren

Verwalten Sie Due Diligence, Verträge, Kontakte und Beziehungen über deren Lebenszyklus

Mehr erfahren

Ordnen Sie interessierte Parteien visuell zu und verwalten Sie sie, um sicherzustellen, dass ihre Bedürfnisse klar berücksichtigt werden

Mehr erfahren

Starke Privatsphäre durch Design und Sicherheitskontrollen, die Ihren Bedürfnissen und Erwartungen entsprechen

Mehr erfahren