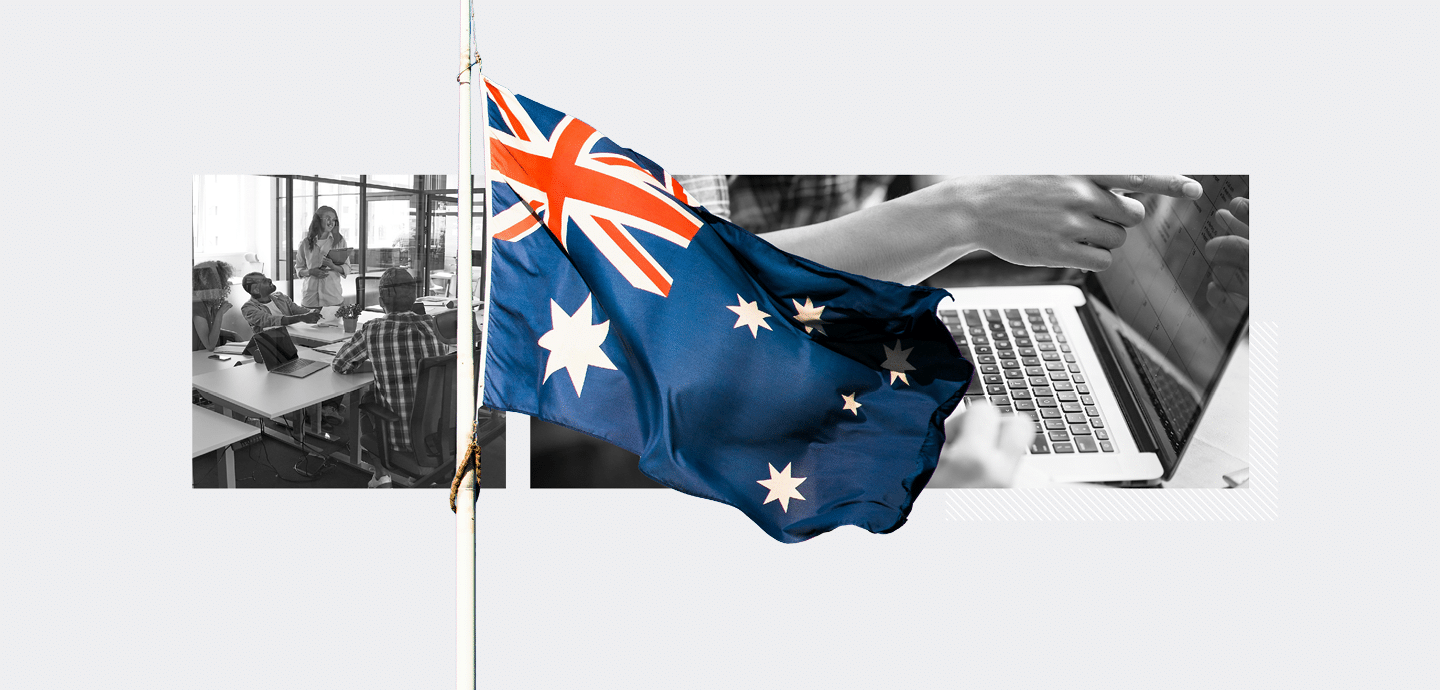

Wie können diese australischen Sicherheitsinitiativen Ihrem Unternehmen helfen?

Inhaltsverzeichnis:

In den letzten Jahren waren australische Unternehmen mit einer eskalierenden Welle von Cyber-Bedrohungen konfrontiert, die durch aufsehenerregende Datenschutzverletzungen und raffinierte Cyber-Angriffe noch verstärkt wurde. Dieser besorgniserregende Trend unterstreicht die dringende Notwendigkeit robuster Cybersicherheitsmaßnahmen. Betreten Sie das Australian Cyber Security Centre (ACSC). Essentielle Acht und das Ministerium für Bildung, Qualifikationen und Beschäftigung (DESE). RFFR-Framework (Right Fit for Risk).

Diese dienen als Eckpfeiler der Cybersicherheitsverteidigung und unterstützen die Initiativen der albanischen Regierung zur Verbesserung der nationalen Cyber-Resilienz. Sie können jedoch als Ergänzung und nicht als Ersatz für die internationale Norm ISO 27001 angesehen werden.

Die Frameworks verstehen

Bei den Essential Eight handelt es sich um eine Reihe von Strategien, die darauf abzielen, Organisationen eine grundlegende Cybersicherheitslage zu bieten. Diese sollen verschiedene Cyber-Bedrohungen abschwächen und betonen die Bedeutung proaktiver Maßnahmen wie Anwendungskontrolle, Patching, Einschränkung von Administratorrechten, Multi-Faktor-Authentifizierung (MFA) und regelmäßige Backups.

Laut Edward Farrell, CEO und Hauptberater bei Mercury Information Security Services, sind die Essential Eight aus einer fast zehnjährigen Analyse der Grundursachen von Cyberangriffen entstanden.

„Ursprünglich waren es die vier besten, die Teil der 35 Abhilfemaßnahmen zur Bekämpfung von Cyberangriffen waren“, sagt Farrell gegenüber ISMS.online. „Heute ist es in die Essential Eight integriert, die sich mit einer Vielzahl neuer Angriffe befasste, die sie sahen. Also Dinge wie Office-Makros, Verstöße gegen MFA, Verstöße gegen Benutzernamen und Passwörter durch Passwort-Erraten und Probleme mit Java und Flash sowie andere Dinge.“

RFFR ergänzt die Essential Eight, indem es einen individuelleren Ansatz für das Management von Cybersicherheitsrisiken bietet. Der Schwerpunkt liegt auf dem Verständnis und der Behebung spezifischer Schwachstellen innerhalb einer Organisation und der Förderung einer Kultur der kontinuierlichen Verbesserung und des Risikomanagements. Gemeinsam helfen diese Regierungsinitiativen Organisationen, sich nicht nur vor bekannten Bedrohungen zu schützen, sondern sich auch an neu auftretende Herausforderungen anzupassen und darauf zu reagieren und so eine robuste Cybersicherheitslage angesichts sich entwickelnder Bedrohungen zu gewährleisten.

Verstöße in Hülle und Fülle

Eine aktuelle Flut von Datenschutzverletzungen in Australien unterstreicht die wachsende Herausforderung, vor der inländische Organisationen stehen. Ein Bericht des australischen Informationskommissars Für Januar bis Juni 2023 wurden insgesamt 409 Verstöße festgestellt, was einen leichten Rückgang gegenüber dem Vorzeitraum darstellt, aber die anhaltende Bedrohung unterstreicht, wobei böswillige oder kriminelle Angriffe 70 % dieser Vorfälle ausmachten. Als Hauptopfer erwiesen sich der Gesundheits- und der Finanzsektor.

Allerdings ist heute keine Organisation vor möglichen Kompromissen sicher. Bemerkenswerte aktuelle Vorfälle das ein Verstoß bei der Woolworths-Tochtergesellschaft MyDeal, von dem schätzungsweise 2.2 Millionen Kunden betroffen waren, sowie Vorfälle, die Unternehmen wie Nissan, Wollongong University, Boeing, Sony, Duolingo, Pizza Hut und DP World Australia betrafen. Diese reichten von Ransomware-Angriffen und Data Scraping bis hin zum Diebstahl vertraulicher Kunden- und Mitarbeiterinformationen.

Die Vielfalt und Häufigkeit dieser Vorfälle verdeutlichen, wie wichtig es ist, robuste Cybersicherheitsmaßnahmen wie die Essential Eight und RFFR umzusetzen, um die Widerstandsfähigkeit gegenüber steigenden Cyberrisiken zu stärken.

Der Cybersicherheitsvorstoß der albanischen Regierung

Als Reaktion auf die sich entwickelnde Bedrohungslandschaft hat die albanische Regierung bedeutende Schritte unternommen, um die Cybersicherheit des Landes zu stärken – einschließlich eine neue nationale Cybersicherheitsstrategie.

Farrell weist jedoch auf die Notwendigkeit einer differenzierteren Strategie hin, die auf die besonderen Bedürfnisse bestimmter australischer Organisationen und Sektoren zugeschnitten ist.

„Die Realität ist, dass wir bereits 2018 Cyber-Gesundheitschecks für kleine Unternehmen durchgeführt haben … und sie waren wirklich nicht erfolgreich“, argumentiert er.

Essential Eight vs. ISO 27001

The Essential Eight konzentriert sich auf praktische Strategien zur Eindämmung von Cybersicherheitsvorfällen, die speziell auf die Bekämpfung häufiger Cyberbedrohungen zugeschnitten sind. Seine unkomplizierten, umsetzbaren Maßnahmen sind für die sofortige Umsetzung konzipiert und umfassen Aspekte wie das Whitelisting von Anwendungen, das Patchen von Anwendungen und die Einschränkung von Administratorrechten. Es ist besonders effektiv für Unternehmen, die nach klaren, direkten Richtlinien suchen, um ihre Cybersicherheitsresistenz zu verbessern.

ISO 27001 hingegen bietet einen umfassenden Rahmen für die Verwaltung der Informationssicherheit durch ein Informationssicherheits-Managementsystem (ISMS). Es bietet einen ganzheitlichen Ansatz zur Informationssicherheit, der sich nicht auf Cyber-Bedrohungen beschränkt, sondern alle Formen der Informationssicherheit umfasst. ISO 27001 verlangt von Organisationen, ihre Informationssicherheitsrisiken zu bewerten und geeignete Kontrollen zu implementieren, die auf ihre spezifischen Bedürfnisse zugeschnitten sind. Dieser Standard betont die kontinuierliche Verbesserung und die Einhaltung einer Reihe spezifizierter Anforderungen.

RFFR vs. ISO 27001

RFFR ähnelt eher ISO 27001. Es ermutigt Organisationen, einen Risikomanagementansatz zu übernehmen, der auf ihren spezifischen Betriebskontext zugeschnitten ist. Es orientiert sich eng an den Risikobewertungs- und Managementprinzipien von ISO 27001, ist jedoch speziell auf die australische Cybersicherheitsumgebung kontextualisiert. Während ISO 27001 einen umfassenden Rahmen bietet, der in verschiedenen Branchen weltweit anwendbar ist, konzentriert sich RFFR auf die einzigartigen Cybersicherheitsrisiken, denen australische Unternehmen ausgesetzt sind.

Ein breiterer Ansatz

Australischen Organisationen wird empfohlen, die Essential Eight, RFFR und ISO 27001 für eine umfassende Cybersicherheitsstrategie zu integrieren.

„Frameworks sind großartig, wenn es sich um eine sehr ordentliche, aufgeräumte Umgebung handelt … wohingegen ich denke, dass sich Kontextänderungen und das Verständnis der Domäne, in der man tätig ist, jedes Mal ändern werden“, argumentiert Farrell.

Er betont die Bedeutung der Anpassungsfähigkeit. Und die Notwendigkeit für Unternehmen, nicht nur die grundlegenden Sicherheitsmaßnahmen der Essential Eight umzusetzen, sondern auch die umfassenderen Governance- und Risikomanagementaspekte von ISO 27001 und die kontextualisierten Risikostrategien von RFFR.

Implementierung der Frameworks

Die Umsetzung von Cybersicherheitsinitiativen wie den Essential Eight, RFFR und ISO 27001 kann komplex sein, aber ein gezielter Ansatz hilft, Herausforderungen zu meistern. Laut Phillip Ivancic, APAC-Lösungsleiter bei der Synopsys Software Integrity Group, besteht eine der größten Hürden darin, eine Kultur aufrechtzuerhalten, in der Sicherheitskontrollen konsequent angewendet werden, auch wenn sie unpraktisch sind.

„Die Essential Eight selbst empfiehlt grundlegende Schritte wie die Aufrechterhaltung von Patches, die Einschränkung des Administratorzugriffs und die Sicherstellung, dass Backups gepflegt und getestet werden. Alles scheinbar einfache und vernünftige Bedienelemente. Im Gespräch mit Kunden besteht die größte Herausforderung jedoch darin, eine Kultur beizubehalten, in der diese Kontrollen Tag für Tag durchgeführt werden“, sagt er gegenüber ISMS.online.

„Die Mitarbeiter müssen sich ihrer Bedeutung bewusst sein und es muss eine Kultur geben, die diese grundlegenden Kontrollen auch dann aufrechterhält, wenn sie unpraktisch sind. Es handelt sich einfach nicht um eine „einmalige“ Arbeit, sondern um einen Rahmen für fortlaufende Disziplinen.“

Die Umsetzung von Essential Eight und ISO 27001 in die Praxis erfordert die Bewältigung von Herausforderungen wie Ressourcenzuweisung, Integration in aktuelle Systeme, sich entwickelnde Bedrohungen und die Förderung des Mitarbeiterbewusstseins. Um dies zu erreichen, sollten Unternehmen gründliche Risikobewertungen durchführen, um Prioritäten zu setzen, ausreichend Ressourcen zuzuweisen, einen stufenweisen Ansatz zur Bewältigung der Komplexität zu verfolgen, eine sicherheitsbewusste Kultur zu pflegen und Sicherheitspraktiken regelmäßig zu aktualisieren, um neuen Bedrohungen entgegenzuwirken.

„Für größere Unternehmen ist die Automatisierung des Schwachstellenmanagements durch ASPM-Tools (Application Security Posture Management), bei denen die Ergebnisse manueller Penetrationstests automatisch mit Scan-Tools mit priorisierten Empfehlungen verglichen werden, der größte Trend bei meinen Kunden“, fügt Ivancic hinzu.

Durch die Einbeziehung externer Fachkenntnisse und den Einsatz von Automatisierung zur Effizienzsteigerung können Unternehmen ihre Cybersicherheitsabwehr auf praktische und nachhaltige Weise stärken. Kontinuierliche Schulungen bleiben von entscheidender Bedeutung, um sicherzustellen, dass alle Mitarbeiter die Bedeutung der Sicherheitskontrollen verstehen und diese diszipliniert konsequent einhalten.

Die Zukunft der australischen Cybersicherheit

Während Australien sich in einer sich entwickelnden Bedrohungslandschaft zurechtfindet, bleiben Initiativen wie Essential Eight und RFFR sowie Best-Practice-Standards wie ISO 27001 Eckpfeiler eines proaktiven Ansatzes zur Cybersicherheit.

Im Hinblick auf zukünftige Regierungsinitiativen schlägt Farrell einen Vorstoß zur „Verstärkung der Zusammenarbeit zwischen dem öffentlichen und dem privaten Sektor“ und eine erhebliche Investition in „Cybersicherheitserziehung und Personalentwicklung“ vor. Diese Bemühungen sollten dazu beitragen, den Austausch von Bedrohungsinformationen und Informationen zu Schwachstellen zu verbessern und letztendlich ein widerstandsfähigeres Cybersicherheits-Ökosystem in ganz Australien zu fördern.

Es wird auch erwartet, dass sich Best-Practice-Frameworks und -Standards im Einklang mit der Bedrohungslandschaft weiterentwickeln. Die Herausforderung wird wie immer darin bestehen, nicht mit der Cyberkriminalitäts-Community Schritt zu halten.