Das Büro des Informationskommissars hat den Abschnitt in der DSGVO über Datenschutz-Folgenabschätzungen (DPIAs) aktualisiert und konzentriert sich dabei auf Risiko, Rechenschaftspflicht und Datenschutz durch Technikgestaltung. Artikel 35 Absatz 4 steht ebenfalls bis zum 13. April zur öffentlichen Konsultation.

Datenschutz-Folgenabschätzungen (DSFAs), deren Durchführung in einigen Fällen obligatorisch sein wird, sind eine neue Pflicht für Datenverarbeiter gemäß der Datenschutz-Grundverordnung.

Bei der Verarbeitung von Daten, die „wahrscheinlich ein hohes Risiko für die Interessen des Einzelnen darstellen“, muss eine DSFA durchgeführt werden, um den Grad des Risikos zu bestimmen. Wenn der Wert hoch ist, bittet das Büro des Informationskommissars Sie, sich direkt an ihn zu wenden.

Wenn Sie bereits Datenschutz-Folgenabschätzungen (PIAs) durchführen, müssen Sie den Prozess vor dem 25. Mai 2018 überprüfen, um sicherzustellen, dass er den DSGVO-Updates entspricht. Jede Organisation, die noch keine Datenschutz-Folgenabschätzungen durchführt, sollte sich die Zeit nehmen, DSFAs zu entwerfen und diese in ihre Prozesse einzubeziehen.

Diese Einschätzung, herbeigeführt durch die DSGVOist ein Prozess, der Ihnen dabei helfen soll, Risiken für den Schutz der von Ihnen und Ihrer Organisation verarbeiteten Daten zu erkennen und zu minimieren (aber nicht unbedingt zu beseitigen).

Laut ICO muss Ihre Datenschutz-Folgenabschätzung:

Der Hauptzweck der Bewertung besteht darin, risikoreiche Daten zu schützen. Sie hilft Ihnen aber auch dabei, Ihr Engagement für die Informationssicherheit unter Beweis zu stellen und Vertrauen bei Einzelpersonen aufzubauen. Das Compliance-Risiko ist von großer Bedeutung, aber auch ein umfassenderes Risiko für die Rechte und Freiheiten (einschließlich sozialer oder wirtschaftlicher Benachteiligung) sollte bei der Datenschutz-Folgenabschätzung berücksichtigt werden. Dazu gehört das „Potenzial für Schäden – ob physisch, materiell oder immateriell – für Einzelpersonen oder die Gesellschaft insgesamt“.

Wie bereits erwähnt, muss die DSFA vor Ihnen durchgeführt werden Prozessdaten, die ein hohes Risiko darstellen könnten. Dies ist die Höhe des Risikos einzuschätzen und Identifizieren Sie Faktoren, die sich auf Einzelpersonen auswirken könnten. Die DSGVO besagt, dass Sie eine DSFA durchführen sollten, wenn Sie:

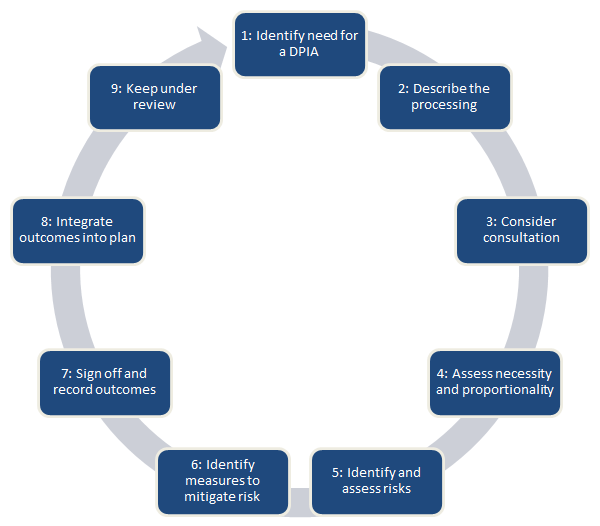

Das ICO hat einen umfassenden Leitfaden zur Planung Ihrer DPIA veröffentlicht, der hier in der Grafik dargestellt ist. Sie können den Prozess jedoch an Ihre Organisation anpassen. Denken Sie daran, dass dies zu einem der Kernprozesse Ihrer Organisation werden sollte und daher für Sie funktionieren muss. Es gibt auch europäische Richtlinien für die Planung von DSFAs, die Sie möglicherweise befolgen möchten.

Das Büro des Informationskommissars hat seinen Leitlinienentwurf für Datenschutz-Folgenabschätzungen zur öffentlichen Konsultation freigegeben. Lesen Sie die Details und sagen Sie uns Ihre Meinung die ICO-Website.