Mit unserem ICO-basierten DSGVO-Framework erhalten Sie einen sicheren Arbeitsbereich für die Lückenanalyse und den Aufbau Ihres eigenen Compliance-Regimes. Und weil ISMS.online in der Cloud ist, können Sie arbeiten, wann, wo und mit wem Sie möchten.

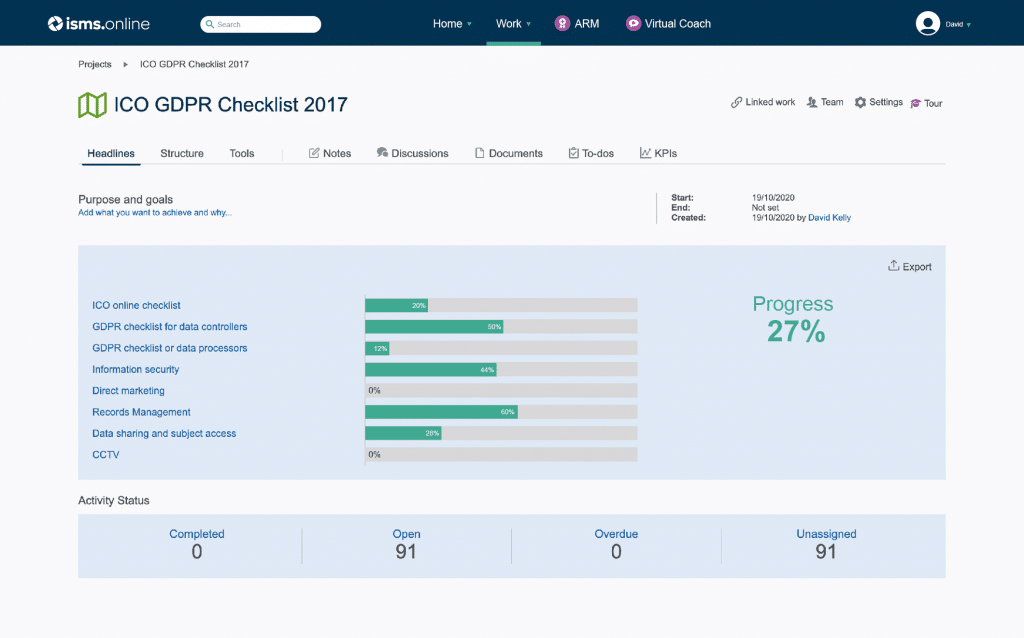

Aufbauend auf der (DSGVO) Datenschutzgrundverordnung konform Auf Empfehlung des Information Commissioner's Office haben wir in ISMS.online ein Framework integriert, das leicht zu befolgen ist und es Ihnen ermöglicht, Ihre eigenen Fortschritte und Richtlinien hinzuzufügen, um Ihre Compliance leicht nachweisen zu können.

ISMS.online macht die Einrichtung und Verwaltung Ihres ISMS so einfach wie möglich.

Sie können also mit dem oben genannten Framework Ihre eigenen Tools und Richtlinien erstellen oder die Arbeit schneller erledigen.

Die folgenden Funktionen sind nur die Spitze des Eisbergs dessen, wozu die Software fähig ist. Sie können so viele oder so viele Tools verwenden, wie Sie benötigen, aber beginnen wir mit dem Potenzial, das darin steckt, um Ihr Ziel zu erreichen DSGVO Bestrebungen auf den Weg bringen.

Befolgen Sie jeden Schritt der DSGVO-Anforderungen innerhalb der ISMS.online-Struktur. Dadurch können Sie sich auf die zu liefernden Ergebnisse und die Maßnahmen konzentrieren, die zu ihrer Erreichung ergriffen werden müssen. Anschließend können Sie damit beginnen, diese Arbeitsbereiche zu füllen, Aufgaben an andere Teammitglieder delegieren und einen Genehmigungsprozess einrichten, um die abgeschlossene Arbeit zu überprüfen.

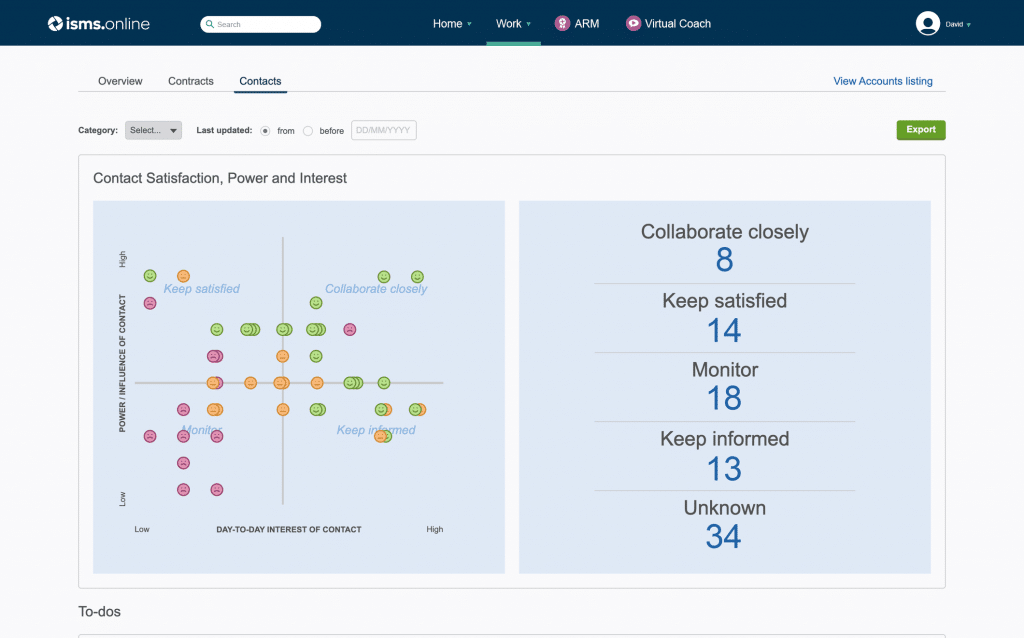

Vergessen Sie langweilige, veraltete Tabellenkalkulationen, Word-Dokumente und E-Mails, die leicht verloren gehen. Mit ISMS.online können Sie sofort den Stimmungsstatus Ihrer Lieferanten sowie interner und externer Kunden einsehen. Mit diesem leistungsstarken Tool können Sie erkennen, worauf Sie sich konzentrieren sollten, und so die Entscheidungszeit verkürzen.

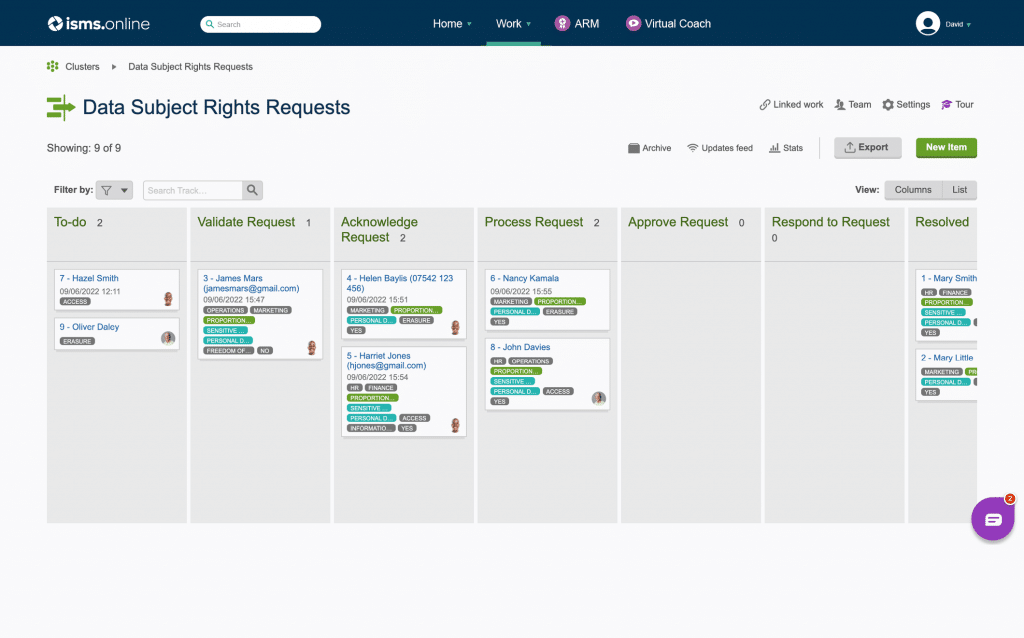

Mit Tracks können Sie sicherstellen, dass Fristen eingehalten werden Betreff-Zugriffsanfragen. Erfassen Sie die Betreffanfrage, weisen Sie sich selbst oder einem Teamkollegen die Aufgabe zu und legen Sie dann Fälligkeitstermine und Erinnerungen fest, um sicherzustellen, dass die Arbeit erledigt wird. Sie verfügen dann über eine Aufzeichnung Ihrer DSGVO-Konformität in diesem Bereich.

ISMS.online bietet Ihrer Organisation die solide Grundlage, um die Grundsätze von sicherzustellen DSGVO werden von Ihrer Belegschaft voll und ganz angenommen

Unsere Richtlinien und Kontrollen zum Annehmen, Anpassen und Hinzufügen verschaffen Ihnen einen großen Vorsprung. Viele können in wenigen Minuten „übernommen“ werden, einige erfordern eine geringfügige „Anpassung“ für Ihre Organisation und andere müssen Sie selbst „ergänzen“ und beschreiben. Dies liegt daran, dass Ihre Organisation in diesen Bereichen einzigartig ist. Entscheidend für alles ist Ihre Fähigkeit, Ihr Können unter Beweis zu stellen Management System Arbeiten. ISMS.online beleuchtet dies sehr gut für Sie, Ihre Geschäftsleitung, Ihre Mitarbeiter, Ihre Lieferkette und, wenn sie an die Tür kommen, auch für Kunden und Aufsichtsbehörden.