Holen Sie sich alles von der Eigenständige DSGVO-Lösungplus die ISO 27001:2013/17-Paket alles an einem Ort.

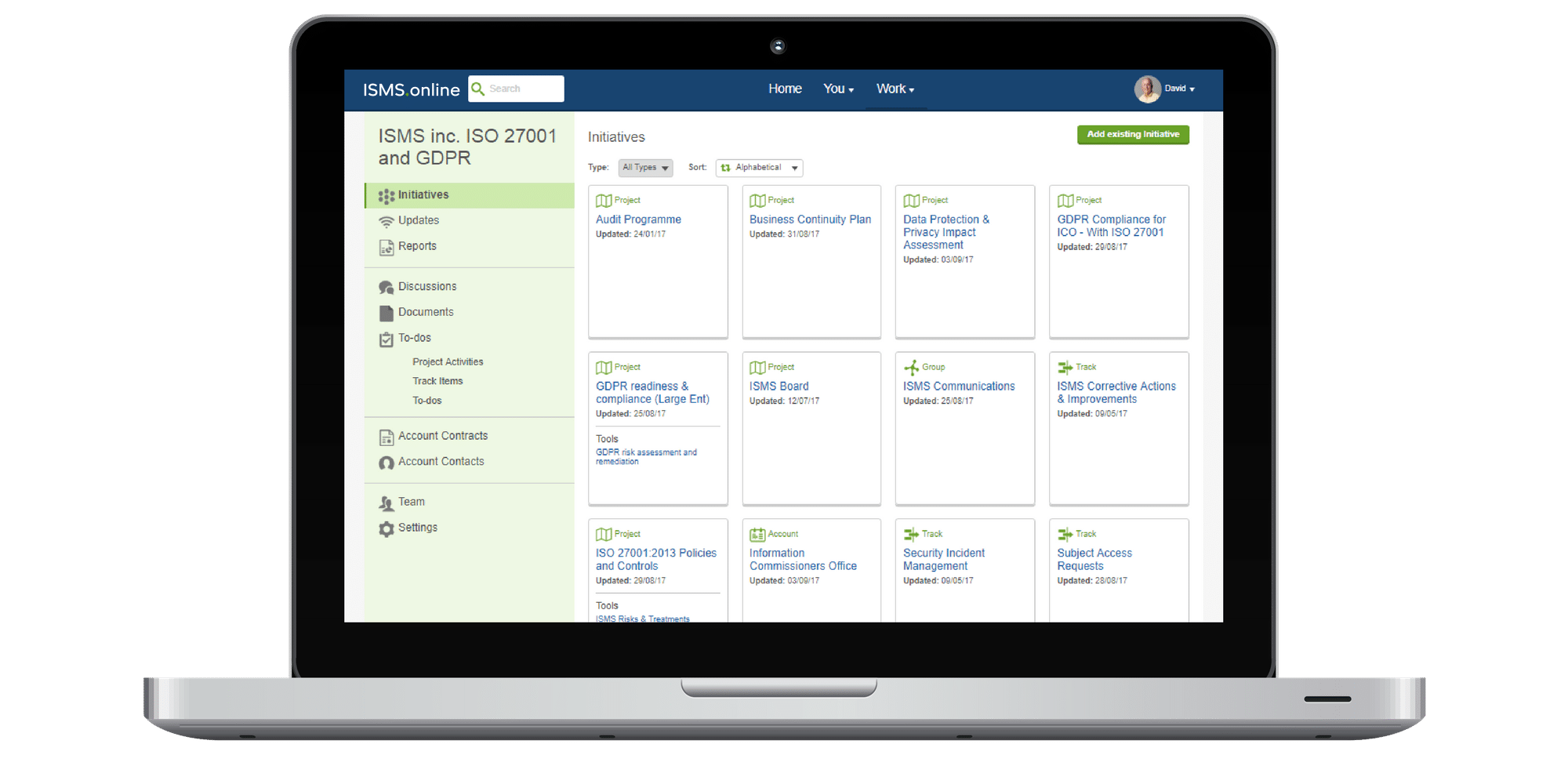

Es ist vorkonfiguriert und verknüpft, sodass Sie einen großen Vorsprung haben und Doppelarbeit in Bereichen wie Risikomanagement, wichtigen Richtlinien für Datenschutz und Privatsphäre vermeiden und das nutzen können leistungsstarke Funktionen von ISMS.online um zu zeigen, dass Sie die Kontrolle haben.

100 % unserer Benutzer erreichen beim ersten Mal die ISO 27001-Zertifizierung