Das Das Büro des Datenschutzbeauftragten hat den Abschnitt in der DSGVO aktualisiert über das Recht des Einzelnen, über die Erhebung und Verwendung seiner personenbezogenen Daten informiert zu werden.

Schauen wir uns an, was es Neues gibt.

Wir alle wissen also inzwischen, dass Transparenz das A und O ist DSGVO. Ermöglichen Sie Einzelpersonen Zugriff auf die tiefsten und dunkelsten Details der personenbezogenen Daten, die wir über sie speichern, machen Sie deutlich, wie diese verwendet werden, und geben Sie die Kontrolle zurück. Jetzt geht die DSGVO tiefer auf dieses Versprechen ein, mit dem Recht auf Information.

In den Artikeln 13 und 14 der DSGVO finden Sie die Einzelheiten darüber, worüber Einzelpersonen informiert werden sollten – vom Information Commissioner's Office (ICO) als Datenschutzinformationen bezeichnet. Je nachdem, wie Sie die Daten ursprünglich erhalten haben (direkt von der Person oder über eine andere Drittquelle), wird bestimmt, was Sie mitteilen müssen.

| Die Informationen, die Sie bereitstellen sollten | Persönliche Daten, die von Einzelpersonen erhoben werden | Persönliche Daten aus anderen Quellen |

| Name und Kontaktdaten der Organisation | ✓ | ✓ |

| Die Kontaktdaten des Vertreters der Organisation | ✓ | ✓ |

| Der Datenschutz Name und Kontaktdaten des Beamten (DSB). | ✓ | ✓ |

| Was Sie mit den Daten, die Sie verarbeiten, vorhaben | ✓ | ✓ |

| Verfügen Sie über eine Rechtsgrundlage für die Verarbeitung der personenbezogenen Daten? | ✓ | ✓ |

| Hast du ein berechtigtes Interesse zur Verarbeitung der personenbezogenen Daten? | ✓ | ✓ |

| Die Kategorien der erhaltenen personenbezogenen Daten | ✓ | |

| Die Empfänger oder Kategorien von Empfängern der personenbezogenen Daten | ✓ | ✓ |

| Einzelheiten zu etwaigen Übermittlungen personenbezogener Daten an Drittländer oder internationale Organisationen | ✓ | ✓ |

| Wie lange planen Sie, die personenbezogenen Daten aufzubewahren? | ✓ | ✓ |

| Die Rechte, die Einzelpersonen in Bezug auf die Verarbeitung zustehen | ✓ | ✓ |

| Das Recht zum Widerruf der Einwilligung | ✓ | ✓ |

| Das Recht auf Beschwerde bei einer Aufsichtsbehörde | ✓ | ✓ |

| Die Quelle der personenbezogenen Daten | ✓ | |

| Die Angabe, ob für den Einzelnen eine gesetzliche oder vertragliche Verpflichtung besteht, die personenbezogenen Daten bereitzustellen | ✓ | |

| Die Einzelheiten über das Bestehen einer automatisierten Entscheidungsfindung, einschließlich Profiling | ✓ | ✓ |

Hier empfiehlt es sich, zunächst den Kontext der Datenerhebung zu berücksichtigen und nach Möglichkeit dasselbe Medium für die Übermittlung von Datenschutzinformationen zu verwenden. Es ist vor allem wichtig, es klar und einfach zu halten und eine Sprache zu verwenden, die die Zielgruppe versteht.

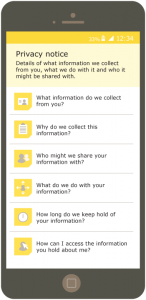

Wenn Sie beispielsweise mobile und intelligente Geräte verwenden, können Sie Pop-ups, Sprachwarnungen und Gerätegesten nutzen. Darüber hinaus können Grafiken und Symbole viel dazu beitragen, diese Informationen auf einfache und intuitive Weise zu kommunizieren.

Das ICO bezieht sich auch auf eine „Just-in-Time-Mitteilung“, bei der dem Nutzer relevante und gezielte Informationen zum Zeitpunkt der Erhebung personenbezogener Daten oder bei der Entscheidung zur Einwilligung präsentiert werden. Sie können auch den mehrschichtigen Ansatz verwenden, ähnlich wie bei diesem Mobilgerätebild. Wichtige und prägnante Punkte werden aufgelistet, mit zusätzlichen Ebenen oder Links zu detaillierteren Informationen an anderer Stelle.

Die gebräuchlichste Art, Einzelpersonen dies zu ermöglichen Zugriff und Kontrolle Die Verwendung ihrer personenbezogenen Daten erfolgt für die Verwendung von Präferenzverwaltungstools oder Dashboard-Bereichen auf einer Website.

Wie wir oben dargelegt haben, besteht eine der Anforderungen bei der Erhebung personenbezogener Daten darin, sicherzustellen, dass die Person Zugriff darauf hat Datenschutzinformationen in diesem Moment. Wenn Sie deren personenbezogene Daten von einer anderen Drittquelle erhalten haben, müssen Sie weitere Anforderungen erfüllen:

Wenn Sie jedoch Daten aus einer anderen Quelle beziehen, verlangt die DSGVO nicht, dass Sie Einzelpersonen etwas mitteilen, was sie bereits wissen. Das bedeutet, dass die Bereitstellung von Datenschutzinformationen nicht erforderlich ist, wenn:

Wenn Sie diese Anforderung richtig erfüllen, werden Sie nicht nur viele Aspekte der DSGVO einhalten, sondern es wird Ihnen auch dabei helfen, einem engagierteren Kundenstamm zu zeigen, dass Ihnen die personenbezogenen Daten anvertraut werden können.

ISMS.online verfügt über einen Tracker zur Bestandsaufnahme und Verarbeitung personenbezogener Daten, der Ihnen dabei hilft.

Die Informationen in diesem Blog dienen der allgemeinen Orientierung und stellen keine Rechtsberatung dar.

100 % unserer Benutzer erreichen beim ersten Mal die ISO 27001-Zertifizierung